Poiché le tecniche di phishing continuano a evolversi, diventando sempre più sofisticate e ingannevoli agli occhi delle persone, la necessità di una comprensione multidimensionale dell’interazione umana con le e-mail diventa sempre più evidente. In questo senso, gli studi che indagano sugli aspetti ergonomici e dei fattori umani rivestono un ruolo fondamentale, concentrandosi per definizione sulla comprensione del comportamento umano durante l’esecuzione di azioni suscettibili di errore, come aprire un collegamento malevolo presente all’interno di una e-mail. Gli approcci tradizionali allo studio del phishing dal punto di vista delle vittime hanno spesso fatto affidamento su sondaggi, auto-segnalazioni e analisi post hoc, fornendo preziose intuizioni sulla fenomenologia dell’attacco, ma non catturando pienamente le dinamiche in tempo reale dell’interazione degli utenti con le e-mail, che potrebbero invece essere utili a spiegare perché, molto spesso nonostante il training, le persone continuino a fallire nel riconoscimento, cadendo nell’inganno. A questo proposito, recenti studi nell’ambito della cybersecurity e dell’ergonomia stanno sfruttando l’analisi del comportamento oculare delle persone, abilitata dall’utilizzo di dispositivi di eye-tracking. Nella Fig.A è possibile osservare un esempio di eye-tracker indossabile (Tobii Pro Glasses 2), costituito da un paio di occhiali equipaggiato con due telecamere ad infrarossi rivolte verso gli occhi della persona monitorata atte a catturarne il riflesso corneale ed una telecamera rivolta verso l’esterno atta a catturare la scena visualizzata, in questo caso uno schermo su cui sono presentati diversi esempi di e-mail di phishing.

Figura A: Modalità di utilizzo di un dispositivo di eye-tracking indossabile durante un esperimento sul riconoscimento del phishing. Il soggetto indossa il dispositivo Tobii Pro Glasses 2 mentre osserva una e-mail riportata sullo schermo per identificare se sia phishing o meno

Il comportamento oculare delle persone è indicativo dell’attenzione che esse rivolgono ad una scena osservata: la conoscenza della sequenza dettagliata delle aree osservate consente di identificare le zone su cui il soggetto si sofferma di più, e dunque quali sono gli oggetti di sforzi di concentrazione o capaci di catalizzare interesse o ispezioni ripetute. La Fig.B è un esempio del genere di informazioni che è possibile ottenere con gli studi basati su eye-tracking.

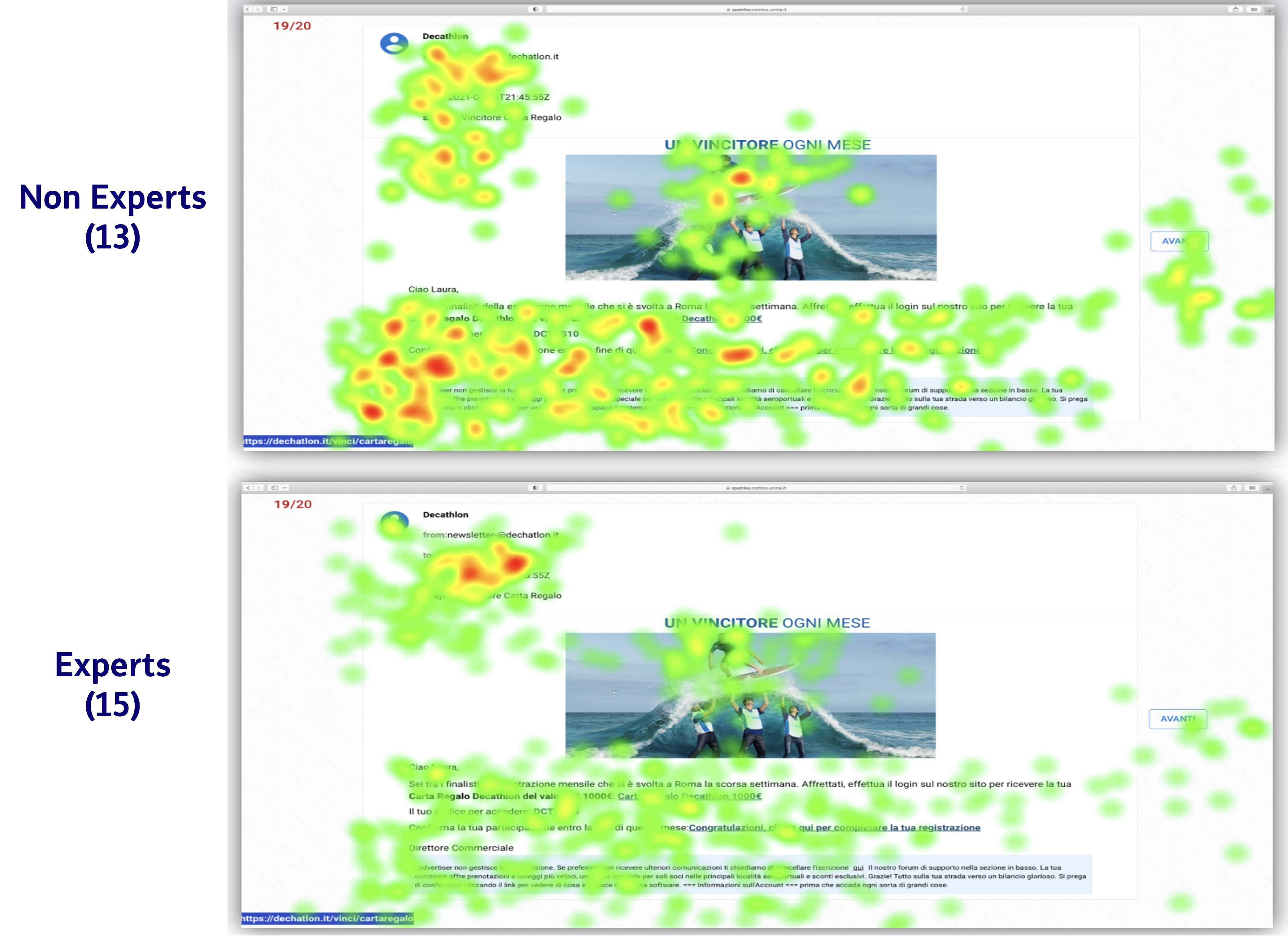

Figura B: Heatmap di esperti e non-esperti di cybersecurity a confronto nell’ispezione di una e-mail di phishing

Essa riporta tramite heatmap la distribuzione aggregata dell’attenzione visiva nell’ispezione di una e-mail di phishing da parte di un gruppo di 15 esperti di cybersecurity e di un gruppo di 13 non esperti: è evidente come gli esperti si concentrino sull’analisi dell’intestazione della e-mail, mentre i non esperti applicano un comportamento di ispezione più dispersivo. Esaminando la relazione tra le performance nel riconoscimento di diversi tipi di phishing, gli attributi personali dell'individuo (i.e. dati demografici, livello di istruzione, livelli di affaticamento), e le informazioni raccolte tramite eye-tracking (i.e. la sequenza di osservazione delle aree di interesse e il tempo dedicato a ciascuna), è possibile ampliare notevolmente la comprensione delle modalità con cui le persone sono suscettibili al phishing. Questo apre la strada a strategie di prevenzione più efficaci, migliorando i programmi di formazione degli utenti e sviluppando interfacce di e-mail client intuitive in grado di favorire percorsi di ispezione virtuosi e contrastare tentativi di phishing sempre più complessi.

F. Pietrantonio et al., “Investigating Gaze Behavior in Phishing Email Identification”, 2023 7th Network Traffic Measurement and Analysis Conference (TMA), Naples, Italy, 2023, pp. 1-4